ĪĪĪĪ▀ĆėøĄ├┴∙─ĻŪ░Ą─“ė─ņ`”(Spectre)║═“╚█öÓ”(Meltdown)ā╔ĘN┬®Č┤ŅÉą═åß?üĒūį╚╩┐╠K└Ķ╩└┬ō(li©ón)░Ņ└Ē╣żīW(xu©”)į║Ą─ā╔╬╗蹊┐╚╦åTūŅą┬░l(f©Ī)¼F(xi©żn)┴╦ą┬Ą─“ė─ņ`”ŅÉ┬®Č┤Ż¼┐╔ęį═╗ŲŲėó╠žĀ¢║═ AMD ▓┐╩Ę└ūo(h©┤)┤ļ╩®ĪŻ

ĪĪĪĪėó╠žĀ¢║═ AMD ā╔╝ę╣½╦Š×ķ┴╦Ąųė∙ Spectre v2(CVE-2017-5715)╝░Ųõ╦³═¼ŅÉė▓╝■┬®Č┤Ż¼ė┌╩Ūę²╚ļ┴╦ķgĮėĘųų¦ŅA(y©┤)£yŲ„Ų┴šŽ(IBPB)ĪŻČ°łF(tu©ón)ĻĀ▒Ē╩Š╣źō¶š▀└Ēšō╔Ž┐╔ęį└@▀^ IBPBŻ¼└¹ė├ŅÉ“ė─ņ`”┬®Č┤Ė`╚ĪĖ∙├▄┤a╗“Ųõ╦¹├¶Ėąą┼ŽóĪŻ

ĪĪĪĪ蹊┐╚╦åT╩ūŽ╚░l(f©Ī)¼F(xi©żn)┴╦Ą┌ 12Īó13 ║═ 14 ┤· Intel ┐ßŅŻ╠Ä└ĒŲ„ęį╝░Ą┌ 5 ║═ 6 ┤·ų┴ÅŖ(qi©óng)╠Ä└ĒŲ„Ą─╬ó┤·┤aųą┤µį┌ę╗éĆ┬®Č┤Ż¼É║ęŌąą×ķš▀┐╔ęį└¹ė├įō┬®Č┤ī¦(d©Żo)ų┬ IBPB ▒Żūo(h©┤)╩¦ą¦ĪŻ

ĪĪĪĪ┤╦═Ō AMD Ą─ Zen ║═ Zen 2 ╠Ä└ĒŲ„į┌ IBPB ▒Żūo(h©┤)╔Ž═¼śė┤µį┌┬®Č┤Ż¼╣źō¶š▀┐╔ęįįO(sh©©)ėŗę╗ĘN Spectre └¹ė├ĘĮ╩ĮŻ¼ą╣┬Č╚╬ęŌ╠žÖÓ(qu©ón)ā╚(n©©i)┤µā╚(n©©i)╚▌ĪŻZen 3 ╠Ä└ĒŲ„ę▓┐╔─▄┤µį┌┬®Č┤Ż¼╦¹éāų╗░l(f©Ī)¼F(xi©żn)┴╦ę╗éĆ“╬ó╚§”Ą─ą┼╠¢Ż¼╔ą╬┤├„┤_┐╔▒╗└¹ė├ĪŻ

ĪĪĪĪ蹊┐╚╦åT¤oĘ©½@╚Ī Windows ╗“Ųõ╦¹▓┘ū„ŽĄĮy(t©»ng)Ą─į┤┤·┤aŻ¼ę“┤╦īŻūóė┌į┌ Linux ▓┘ū„ŽĄĮy(t©»ng)╔Ž╣żū„Ą─ Spectre ┬®Č┤ĪŻ

ĪĪĪĪ蹊┐╚╦åTė┌Į±─Ļ 6 į┬Ž“ėó╠žĀ¢║═ AMD ╣½╦Šł¾Ėµ┴╦▀@ą®╚▒Ž▌▓ó┼¹┬Č┴╦ŽÓĻP(gu©Īn)╝Ü(x©¼)╣Ø(ji©”)Ż¼▓╗▀^ėó╠žĀ¢║═ AMD ╣½╦Š«ö(d©Īng)ĢręčĮø(j©®ng)¬Ü(d©▓)┴ó░l(f©Ī)¼F(xi©żn)▓óą▐Å═(f©┤)┴╦╔Ž╩÷┬®Č┤ĪŻ

ĪĪĪĪėó╠žĀ¢ęčĮø(j©®ng)ė┌ 3 į┬░l(f©Ī)▓╝┴╦ą▐ča(b©│)Ą─╬ó┤·┤a(INTEL-SA-00982)Ż¼į┌蹊┐╚╦åTł¾ĖµĢrŻ¼Ubuntu é}Äņ╔ą╬┤╠ß╣®įō╬ó┤·┤aĖ³ą┬Ż¼▓╗▀^ITų«╝ę░l(f©Ī)ĖÕŪ░▓ķįāęčĮø(j©®ng)╔ŽŠĆĪŻ

ĪĪĪĪ╬─š┬ā╚(n©©i)╚▌āH╣®ķåūxŻ¼▓╗śŗ(g©░u)│╔═Č┘YĮ©ūhŻ¼šłųö(j©½n)╔„ī”┤²ĪŻ═Č┘Yš▀ō■(j©┤)┤╦▓┘ū„Ż¼’L(f©źng)ļUūįō·(d©Īn)ĪŻ

║Żł¾╔·│╔ųą...

║Ż╦ćAIĄ──Żą═ŽĄĮy(t©»ng)į┌ć°ļH╩ął÷╔ŽÅV╩▄║├įuŻ¼─┐Ū░šŠā╚(n©©i)└█ėŗ─Żą═öĄ(sh©┤)│¼▀^80╚féĆŻ¼║Ł╔wīæīŹ(sh©¬)ĪóČ■┤╬į¬Īó▓Õ«ŗĪóįO(sh©©)ėŗĪóözė░Īó’L(f©źng)Ė±╗»łDŽ±Ą╚ČÓŅÉą═æ¬(y©®ng)ė├ł÷Š░Ż¼╗∙▒ŠĖ▓╔w╦∙ėąų„┴„äō(chu©żng)ū„’L(f©źng)Ė±ĪŻ

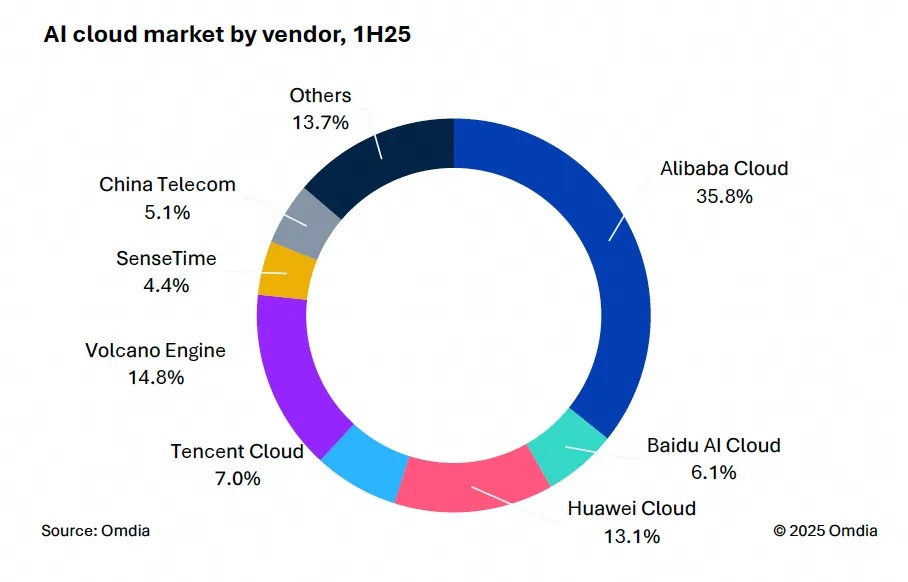

9į┬9╚šŻ¼ć°ļHÖÓ(qu©ón)═■╩ął÷š{(di©żo)čąÖC(j©®)śŗ(g©░u)ėóĖ╗┬³(Omdia)░l(f©Ī)▓╝┴╦ĪČųąć°AIįŲ╩ął÷Ż¼1H25ĪĘł¾ĖµĪŻųąć°AIįŲ╩ął÷░ó└’įŲš╝▒╚8%╬╗┴ąĄ┌ę╗ĪŻ

9į┬24╚šŻ¼╚A×ķ└żņ`š┘ķ_Ī░ųŪ─▄¾w“×(y©żn)Ż¼ę╗Ų┴ĄĮ╬╗Ī▒╚A×ķIdeaHubŪ¦ąą░┘śI(y©©)¾w“×(y©żn)╣┘ėŗäØ░l(f©Ī)▓╝Ģ■ĪŻ

č┼±R╣■ū“╚šą¹▓╝═Ų│÷ā╔┐ŅŅ^┤„╩ĮČ·ÖC(j©®)Ż¼Ęųäe╩ŪŲĮ░Õš±─żĄ─YH-4000║═äė╚”įŁ└ĒĄ─YH-C3000ĪŻ

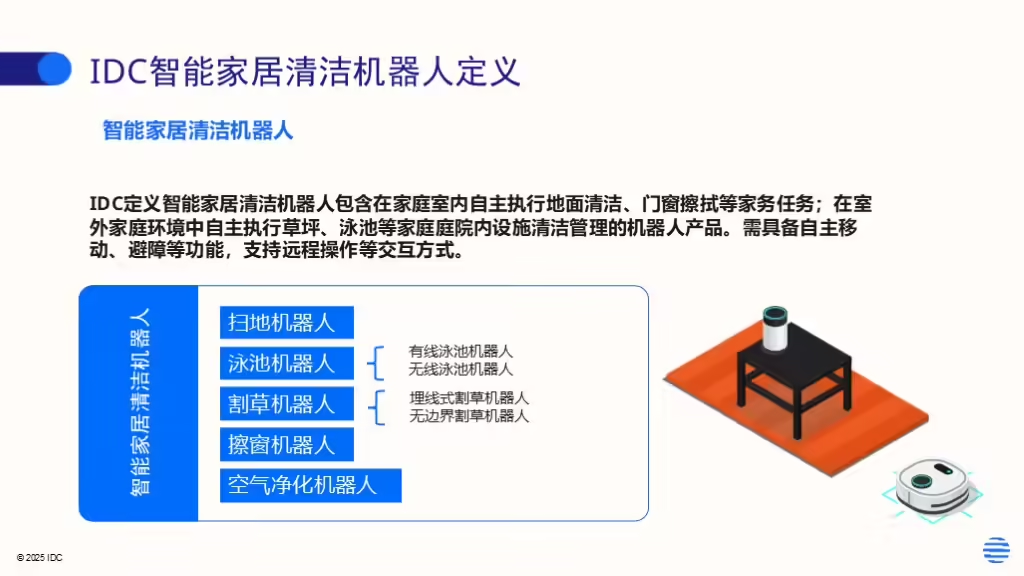

IDCĮ±╚š░l(f©Ī)▓╝Ą─ĪČ╚½Ū“ųŪ─▄╝ęŠėŪÕØŹÖC(j©®)Ų„╚╦įO(sh©©)éõ╩ął÷╝ŠČ╚Ė·█Öł¾ĖµŻ¼2025─ĻĄ┌Č■╝ŠČ╚ĪĘ’@╩ŠŻ¼╔Ž░ļ─Ļ╚½Ū“ųŪ─▄╝ęŠėŪÕØŹÖC(j©®)Ų„╚╦╩ął÷│÷žø1,2╚f┼_Ż¼═¼▒╚į÷ķL33%Ż¼’@╩Š│÷ŲĘŅÉÅŖ(qi©óng)ä┼Ą─╩ął÷ąĶŪ¾ĪŻ